Golpes Digitais com o Flipper: o “canivete suíço” dos hackers

Por Lenon Stelman – Especialista em Conscientização de Segurança Cibernética

O que é o Flipper, afinal?

Pequeno, portátil e cheio de truques.

O Flipper Zero é um dispositivo multifuncional que cabe na palma da mão e foi criado originalmente para pesquisas e testes de segurança.

Mas o apelido que ele ganhou no mundo hacker resume bem sua versatilidade:

“O canivete suíço digital.”

Com ele, é possível interagir com frequências de rádio, cartões NFC/RFID, controles remotos, portas automáticas, dispositivos Bluetooth e até emular um teclado USB.

O problema? As mesmas funções usadas para testes legítimos podem ser exploradas por criminosos.

Quando o útil vira perigoso

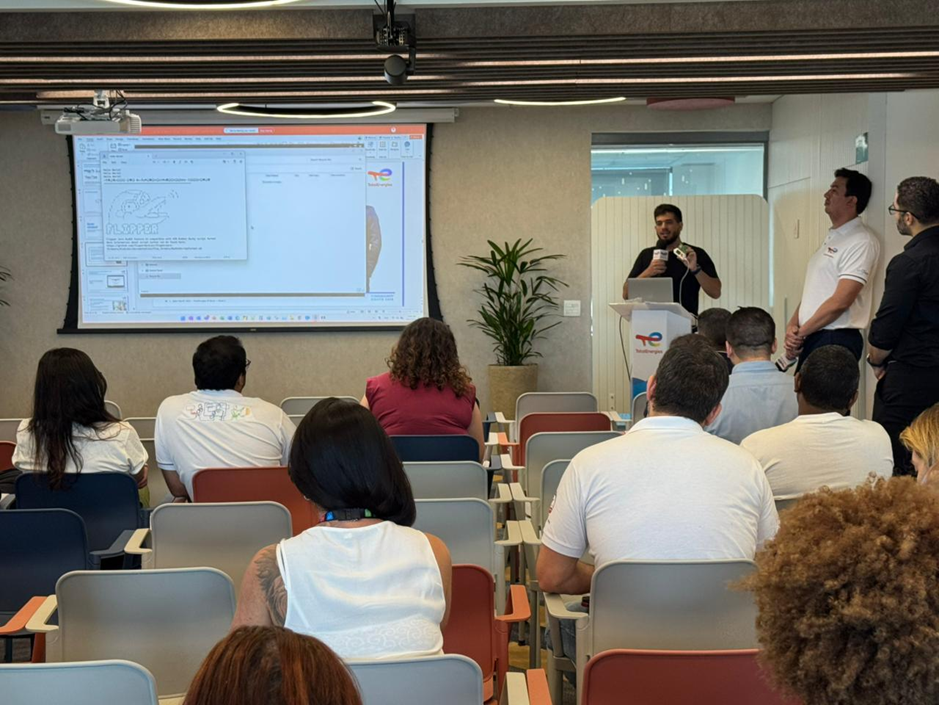

Durante uma palestra recente, utilizei o Flipper para demonstrar como pequenos dispositivos físicos podem ser usados para ataques digitais.

A reação do público foi imediata e com razão.

Veja alguns exemplos práticos (sem entrar em detalhes técnicos, claro):

1. Wi-Fi falso que rouba credenciais

Imagine o cenário: você está em um café e vê uma rede chamada “Wi-Fi Grátis”.

Ao conectar, o sistema pede para “fazer login com o Facebook”.

Parece legítimo, certo?

Mas, ao digitar usuário e senha, essas informações são enviadas direto para o dispositivo do atacante.

Em poucos segundos, suas credenciais estão comprometidas.

Golpe clássico de engenharia social misturado com tecnologia, um convite irresistível para a curiosidade humana.

2. Leitura e clonagem de cartões NFC

Outra demonstração que causa impacto é a leitura de cartões de acesso.

Com o Flipper, é possível capturar o código de identificação NFC de alguns tipos de crachá corporativo e, em certos casos, até emular o cartão original.

Não é magia. É uma falha de criptografia ou tecnologia desatualizada.

Empresas que ainda usam cartões antigos estão literalmente abrindo as portas para o risco.

3. Ataque BadUSB — o golpe mais impressionante

Agora vem o truque mais chocante da palestra.

Quando conectado a um computador desprotegido, o Flipper pode se passar por um teclado USB.

E, como teclado, ele tem permissão para… digitar.

Isso permite executar comandos automáticos e até rodar scripts maliciosos.

Tudo isso sem o usuário perceber, em segundos.

Foi esse experimento que mais impactou o público e fez muita gente olhar para as portas USB do escritório com outros olhos.

E o que isso tem a ver com segurança corporativa?

Mais do que gadgets curiosos, dispositivos como o Flipper mostram como o elo entre o mundo físico e o digital está cada vez mais tênue.

Um crachá antigo pode abrir acesso indevido.

Um notebook destravado pode ser invadido em segundos.

Um Wi-Fi público pode roubar senhas de executivos.

O risco é real e o aprendizado também.

Como se proteger na prática

Políticas e governança

- Crie normas claras sobre uso de dispositivos externos e política de portas USB.

- Bloqueie o uso de pen drives e gadgets não autorizados.

- Oriente colaboradores a não conectar dispositivos “achados” ou desconhecidos.

Controles técnicos

- Use soluções de controle de mídia e USB (EDR/MDM).

- Mantenha cartões NFC com criptografia moderna.

- Separe redes de convidados e internas nada de “Wi-Fi grátis” sem isolamento.

Conscientização contínua

- Realize simulações seguras e pílulas rápidas de aprendizado.

- Mostre casos reais (como o do Flipper) de forma educativa e impactante.

- Crie campanhas leves e memoráveis: “Achou um dispositivo? Entregue para a segurança, não plugue!”

E se algo acontecer?

- Desconecte imediatamente o equipamento suspeito.

- Avise o time de segurança (SOC/Infra).

- Não tente investigar por conta própria.

- Troque credenciais potencialmente expostas.

- Documente o incidente será aprendizado para toda a equipe.

Conclusão

O Flipper é um lembrete poderoso de que, na segurança cibernética, não existe tecnologia inofensiva existe tecnologia mal utilizada.

Ele representa como o limite entre curiosidade e ameaça pode ser ultrapassado com um simples clique ou conexão USB.

Mas aqui na IBLISS, nós transformamos esse tipo de risco em oportunidade de fortalecimento.

Nossos especialistas testam, simulam e antecipam ataques como esse para expor falhas antes que alguém mal-intencionado as explore.

Cada demonstração é uma lição prática sobre resiliência cibernética e cada vulnerabilidade descoberta é uma chance de evolução.

Na IBLISS, levamos essas ameaças a sério porque sabemos que o próximo golpe pode vir disfarçado de curiosidade tecnológica.

E prevenir continua sendo o ataque mais inteligente que existe.

Sua aplicação resistiria a um ataque assim?

Se essa pergunta causa dúvida, é sinal de alerta: talvez o risco já esteja à espreita.

Lembre-se:

Segurança não é sobre impedir a curiosidade é sobre canalizá-la para o lado certo.